Struts2 S2-001漏洞深度剖析 在線數據處理與交易處理業務的安全警示

引言

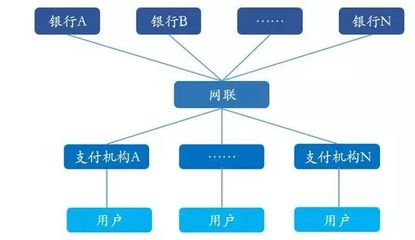

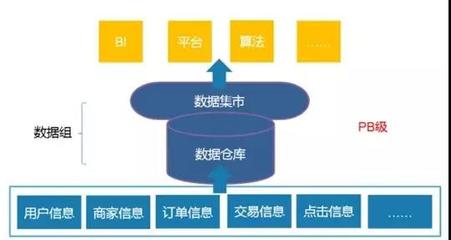

Struts2作為一款廣泛使用的Java Web應用程序開源框架,其安全性直接關系到大量在線業務系統的穩定與可靠。S2-001漏洞是Struts2早期一個影響深遠的安全缺陷,它暴露了Web應用在數據處理與動態內容渲染過程中的潛在風險。對于從事在線數據處理與交易處理的業務系統(如電子商務平臺、金融支付系統、在線簽約服務等)而言,此類漏洞的威脅尤為嚴重,可能導致敏感數據泄露、交易邏輯被篡改等災難性后果。本文旨在深入分析S2-001漏洞的技術原理、利用方式,并探討其對關鍵業務領域的啟示與防護策略。

一、S2-001漏洞技術原理分析

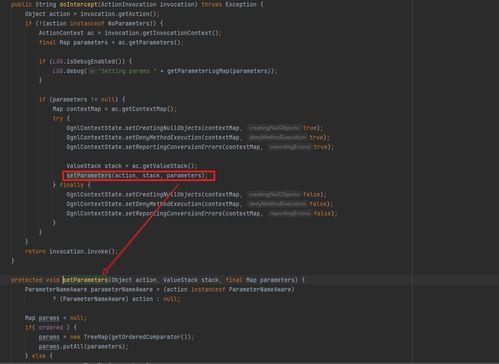

S2-001漏洞(CVE-2007-4556)是一個遠程代碼執行漏洞,其根源在于Struts2框架對OGNL(Object-Graph Navigation Language)表達式的不當處理。具體而言:

- 漏洞觸發點:在Struts2標簽庫中,部分標簽(如

<s:textfield>)的name屬性值會被解析為OGNL表達式。當用戶提交的表單數據被重新渲染到頁面上時,如果開發人員錯誤地將用戶輸入直接綁定到這些標簽的name屬性,框架會對其進行二次解析。

- 表達式注入:攻擊者可以在表單輸入中注入惡意的OGNL表達式(例如

%{1+1})。在表單驗證失敗或特定頁面流中,Struts2會將用戶提交的值回顯到頁面,并再次執行OGNL解析,從而執行表達式中的任意代碼。

3. 關鍵代碼示例:假設一個JSP頁面中有如下標簽:`jsp`

如果userName來自用戶可控輸入,攻擊者提交%{#application}或更危險的表達式,在回顯時Struts2會計算該表達式,訪問或操作服務器端對象。

二、漏洞利用場景與危害

在在線數據處理與交易處理業務中,此漏洞的危害被急劇放大:

- 敏感數據泄露:攻擊者通過OGNL表達式可以訪問

#session、#parameters、數據庫連接對象等,直接竊取用戶身份憑證、交易記錄、個人隱私信息(如銀行卡號、聯系方式)。例如,表達式%{#session['user'].creditCardNumber}可能直接返回會話中的信用卡信息。

- 交易邏輯篡改:通過執行

%{#context['com.opensymphony.xwork2.dispatcher.HttpServletResponse'].addHeader('X-Transaction-Status','HACKED')}之類的表達式,攻擊者可能干擾HTTP響應,偽造交易成功狀態,或修改關鍵業務參數。

- 服務器完全淪陷:最嚴重的利用是遠程命令執行。通過構造如

%{#a=new java.lang.ProcessBuilder('whoami').start(),#b=#a.getInputStream(),#c=new java.io.InputStreamReader(#b),#d=new java.io.BufferedReader(#c),#e=new char[500],#d.read(#e),#f=#context.get('com.opensymphony.xwork2.dispatcher.HttpServletResponse'),#f.getWriter().println(#e),#f.getWriter().flush(),#f.getWriter().close()}的復雜表達式(此處為概念示意,實際利用會進行編碼規避),攻擊者能在服務器上執行任意系統命令,從而完全控制業務服務器。

三、對在線業務系統的安全啟示

- 輸入驗證與輸出轉義:所有用戶輸入必須進行嚴格的驗證和過濾,不僅限于前端。在將數據渲染回頁面時,必須進行適當的HTML編碼或使用框架提供的安全標簽,防止表達式被二次解析。

- 最小權限原則:運行Struts2應用的服務器進程應遵循最小權限原則,避免使用root或高級權限賬戶運行,以限制命令執行造成的破壞范圍。

- 依賴組件安全管理:建立及時的漏洞預警與補丁管理機制。Struts2 S2-001早在2007年披露,官方迅速發布了修復版本。業務系統必須定期更新框架及依賴庫,并關注安全公告。

- 深度防御與入侵檢測:在Web應用防火墻中部署針對OGNL表達式注入的規則。監控服務器日志中的異常OGNL解析錯誤或可疑進程創建行為。

- 安全開發生命周期:將安全考慮嵌入開發全過程。對開發團隊進行安全培訓,避免在標簽中直接使用用戶輸入作為表達式。代碼審計中應重點關注參數綁定和視圖渲染環節。

四、修復與緩解措施

- 官方修復:升級至Struts 2.0.9或更高版本,該版本默認關閉了OGNL表達式在表單標簽中的二次求值。

- 臨時緩解:若無法立即升級,可嚴格檢查所有JSP頁面,確保Struts2標簽的

name屬性值不直接包含用戶輸入,或對用戶輸入進行嚴格的過濾。 - 架構層面:考慮在敏感的業務模塊(如支付處理)中,引入額外的API網關或業務層校驗,對請求進行格式、業務邏輯的強驗證,形成多層防護。

結論

Struts2 S2-001漏洞雖然是一個歷史漏洞,但其揭示的“表達式注入”與“二次解析”安全問題至今仍有深刻的借鑒意義。對于處理高價值數據和交易的在線業務系統,任何一個框架級別的漏洞都可能成為攻擊者打開金庫大門的鑰匙。保障此類業務的安全,不僅需要及時的技術修補,更需要從安全架構、開發流程和運維監控上構建一套縱深防御體系,確保數據處理與交易鏈條的每一個環節都堅如磐石。技術的演進永不停歇,對安全的敬畏與持續投入,是在數字化浪潮中守護業務與用戶信任的基石。

如若轉載,請注明出處:http://www.beikejinfu.cn/product/68.html

更新時間:2026-02-27 19:44:06